随着新能源技术的不断发展,新能源充电桩作为电动汽车的重要基础设施,其管理和维护变得尤为重要。环境监测类传感器能够实时监测充电桩周围的环境参数,如温度、湿度等,为管理人员提供及时、准确的数据,以便做出相应的调整和维护。

此外相关物联网传感器还可以监测充电桩的电流、电压等电气参数,确保充电过程的安全和稳定。当检测到异常参数时,传感器可以立即发出警报,防止因电气故障引起的安全事故。因此,物联网传感器在新能源充电桩站点管理中发挥着越来越重要的作用。

方案概述

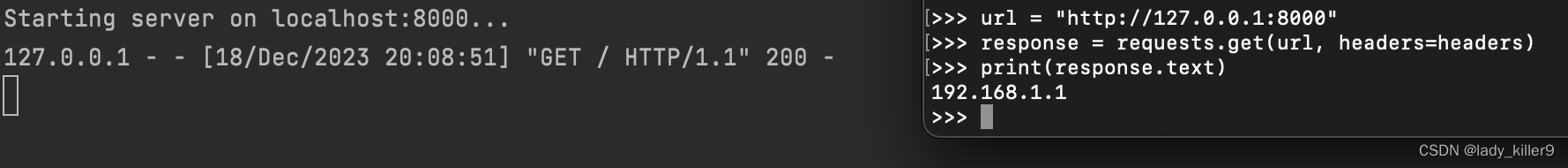

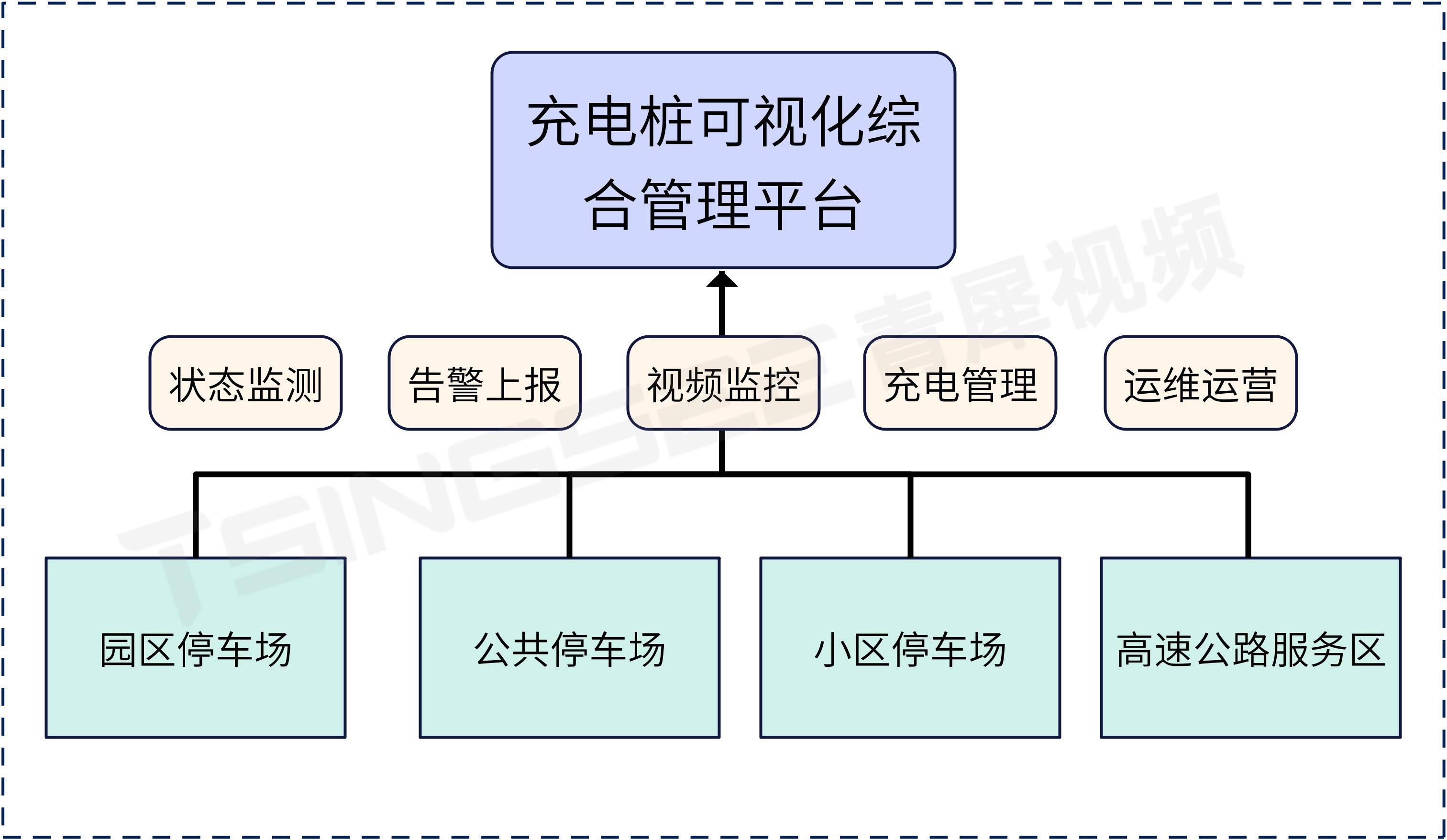

TSINGSEE青犀&触角云新能源汽车智慧充电桩综合管理平台,不仅提供了完善的充电服务,还全面负责充电设施的管理工作。通过安装传感器和摄像头,系统可以实时收集和监测站点的温度、湿度等环境参数,确保站点环境适宜充电设备运行。一旦环境参数出现异常,比如温度过高或湿度过低,系统就会立即启动报警机制,迅速通知管理人员。管理人员在接到通知后,可以迅速做出反应,采取相应的措施,确保充电设备的正常运行和延长设备的使用寿命。

1、水浸告警传感器

充电桩大多数是处于户外,这使得它们容易受到天气的影响。当暴雨天气来临,可能会出现水位上升现象。充电桩发生水淹后若抢救不及时,会导致发生短路烧坏设备或者破坏设备绝缘性等风险,造成人身安全风险和设备资产损失。通过水浸监控设备,可以实时监测充电桩周围的水位情况,一旦发现水位上升到危险区域,就会立即发出警报,辅以其他功能切断机柜电源,以防止设备受损,可以有效降低充电桩水淹的风险,保障设备的正常运行。

2、红外测温/温度传感器

在线温度监控系统对充电桩进行实时监控,这也是预防火灾事故的重要手段。在充电设备中,由于各种原因,如松动、接触不良或线路短路等,都可能引起过热现象,这些现象都可能导致火灾事故的发生。通过红外测温或温度传感器,可以在明火发生前迅速发现异常的温度变化,及时预警,为相关人员提供足够的时间采取措施,最大程度上预防火灾事故的发生。

该方式在充电桩站点管理中发挥了重要的作用。首先,它能够实现远程监控,方便管理人员随时随地了解充电桩的工作状态。其次,它具有高精度和高敏感度,能够准确监测到异常温度变化,并及时发出预警。最后,这种系统还具有良好的稳定性和可靠性,能够保证长时间的正常运行,为预防火灾事故提供有力保障。

总结

通过将各类环境监测传感器与新能源充电桩管理系统相结合,管理人员可以更加全面地了解充电桩的运行状态和周围环境状况,提高管理效率和维护质量。同时,这种智能化的管理方式也有助于降低运营成本,提高充电桩的利用率和安全性。

TSINGSEE青犀&触角云新能源汽车智慧充电桩综合管理平台,通过接入各类环境检测传感器及应用,不仅提高了充电桩及站点的管理效率和维护质量,还为电动汽车用户提供了更加安全、便捷的充电服务。随着新能源技术的不断发展,相信这种智能化的管理方式将在未来得到更加广泛的应用。